Désinstallation par lots : retirer plusieurs applis à faible risque en une session fait gagner du temps ; redémarrez entre les groupes si la pile d’installateurs se comporte mal.

Clients de synchro cloud : la désinstallation peut laisser des extensions de shell jusqu’au redémarrage ; vérifiez les menus contextuels de l’Explorateur après nettoyage.

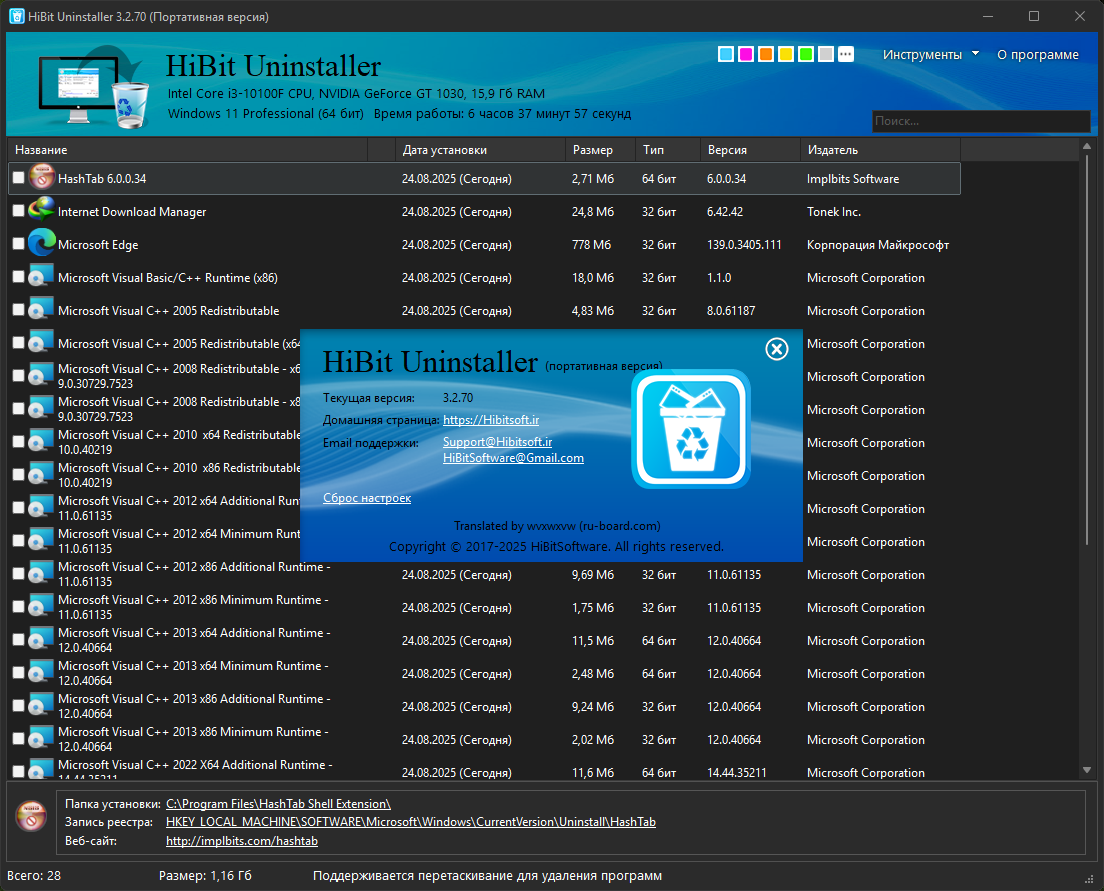

Runtimes .NET : plusieurs versions coexistent souvent ; désinstallez seulement lorsqu’aucune appli ne s’y réfère.

Suites messagerie : les profils dans AppData peuvent rester pour des raisons de sauvegarde — exportez le courrier avant de supprimer des dossiers.

Polices et plugins : les suites créatives éparpillent des ressources dans ProgramData ; parcourez les chemins avant toute suppression manuelle.

Lanceurs de jeux : les bibliothèques pointent vers de gros dossiers ; retirez le lanceur seulement après avoir déplacé ou supprimé le contenu des jeux de façon volontaire.

Hyper-V / WSL : commutateurs virtuels et fonctionnalités optionnelles interagissent ; désinstallez les composants dans un ordre cohérent.

Pilotes d’imprimante : les pilotes de classe peuvent être partagés ; retirer la pile d’un éditeur peut laisser un pilote générique.

Stacks Java : IDE et serveurs peuvent figer des chemins JDK précis — coordonnez-vous avec les équipes de développement avant nettoyage.

Utilitaires clavier : les hooks bas niveau peuvent exiger un redémarrage pour libérer la capture d’entrée.

LDAP / VPN : les profils d’entreprise peuvent réinstaller des logiciels — coordonnez-vous avec l’IT avant des suppressions répétées.

Plugins audio : les chemins VST s’étendent sur plusieurs disques ; une désinstallation spécifique à la DAW peut être nécessaire.

Filtres réseau : les pilotes pare-feu et filtres se déchargent souvent en dernier — respectez l’ordre indiqué par l’éditeur.

Lots OCR : les packs de langue alourdissent l’installation ; retirez d’abord les langues inutilisées.

Gestionnaires de paquets : lorsqu’ils existent, ils suivent d’autres métadonnées que les installateurs classiques — évitez les doubles installations.

Hôtes de VM : les adaptateurs virtuels restent jusqu’à la fin de la désinstallation de l’hyperviseur et au redémarrage.

Outils à distance : les services peuvent redémarrer automatiquement tant que les entrées de démarrage ne sont pas nettoyées.

Scanners : les pilotes TWAIN/WIA persistent parfois par utilisateur — vérifiez tous les profils sur les PC partagés.

Environnements terminal : profils shell et clés dans les dossiers utilisateur sont distincts du désinstalleur d’application.

Outils USB / série : les paquets INF peuvent nécessiter un nettoyage dans le Gestionnaire de périphériques après retrait de l’appli.

Codecs vidéo : les décodeurs partagés affectent plusieurs lecteurs — testez la lecture après retrait d’une suite.

Bac à sable Windows : éphémère par conception ; sans lien direct avec l’hygiène de désinstallation de l’hôte, mais utile pour tester des suppressions risquées.

Configs XML / JSON : les applis peuvent régénérer les valeurs par défaut au prochain lancement — supprimez les configs seulement si vous êtes sûr.

Cartes à puce : les piles middleware PKCS#11 interagissent avec le navigateur et le VPN — désinstallez dans l’ordre documenté.

Extensions shell des archiveurs : l’Explorateur peut mettre en cache des DLL jusqu’au redémarrage après désinstallation.

Ce supplément est informatif ; le comportement varie selon la build Windows et les installateurs tiers. Recroisez les étapes critiques sur votre matériel et selon vos politiques.